Blog wpisy

Blog wpisy

PODRÓŻ STAMBUŁ 26.04

PODRÓŻ STAMBUŁ 26.04

PODRÓŻ GRECJA STAMBUŁ 25.04

PODRÓŻ GRECJA STAMBUŁ 25.04

PODRÓŻ GRECJA SALONIKI 24.04

PODRÓŻ GRECJA SALONIKI 24.04

PODRÓŻ GRECJA KAWALA 23.04

PODRÓŻ GRECJA KAWALA 23.04

PODRÓŻ GRECJA KAWALA 22.04

PODRÓŻ GRECJA KAWALA 22.04

PODRÓŻ GRECJA ATENY 21.04

PODRÓŻ GRECJA ATENY 21.04

PODRÓŻ GRECJA ATENY 20.04

PODRÓŻ GRECJA ATENY 20.04

PROM ATENY PIREUS 19.04

PROM ATENY PIREUS 19.04

PODRÓŻ GRECJA HERAKLION 18.04.2026

PODRÓŻ GRECJA HERAKLION 18.04.2026

PODRÓŻ GRECJA TURCJA BUŁGARIA (KRETA CHANIA 17.04.2026)

PODRÓŻ GRECJA TURCJA BUŁGARIA (KRETA CHANIA 17.04.2026)

WSTĘP DO PODRÓŻY GRECJA TURCJA BUŁGARIA

WSTĘP DO PODRÓŻY GRECJA TURCJA BUŁGARIA

ORZEŁ1

ORZEŁ1

ORZEŁ 4

ORZEŁ 4

ORZEŁ PIASTOWSKI PRZEMYSŁAWA II

ORZEŁ PIASTOWSKI PRZEMYSŁAWA II

MIESZKO I KRÓL POLSKI

MIESZKO I KRÓL POLSKI

BOLESŁAW CHROBRY KRÓL POLSKI

BOLESŁAW CHROBRY KRÓL POLSKI

KAZIMIERZ ODNOWICIEL

KAZIMIERZ ODNOWICIEL

BOLESŁAW KRZYWOUSTY KRÓL POLSKI

BOLESŁAW KRZYWOUSTY KRÓL POLSKI

WŁADYSŁAW ŁOKIETEK KRÓL POLSKI

WŁADYSŁAW ŁOKIETEK KRÓL POLSKI

KAZIMIERZ WIELKI KRÓL POLSKI

KAZIMIERZ WIELKI KRÓL POLSKI

WŁADYSŁAW JAGIEŁŁO KRÓL POLSKI

WŁADYSŁAW JAGIEŁŁO KRÓL POLSKI

KAZIMIERZ JAGIELLOŃCZYK KRÓL POLSKI

KAZIMIERZ JAGIELLOŃCZYK KRÓL POLSKI

ZYGMUNT AUGUST KRÓL POLSKI

ZYGMUNT AUGUST KRÓL POLSKI

JAN III SOBIESKI KRÓL POLSKI

JAN III SOBIESKI KRÓL POLSKI

STEFAN BATORY KROL POLSKI

STEFAN BATORY KROL POLSKI

ZYGMUNT III WAZA KROL POLSKI

ZYGMUNT III WAZA KROL POLSKI

AUGUST II MOCNY KRÓL POLSKI

AUGUST II MOCNY KRÓL POLSKI

STANISŁAW AUGUST PONIATOWSKI KRÓL POLSKI

STANISŁAW AUGUST PONIATOWSKI KRÓL POLSKI

WAWEL ZAMEK KROLEWSKI

WAWEL ZAMEK KROLEWSKI

ZAMEK KRÓLEWSKI W WARSZAWIE

ZAMEK KRÓLEWSKI W WARSZAWIE

CZĘSTOCHOWA KATEDRA JASNOGÓRSKA

CZĘSTOCHOWA KATEDRA JASNOGÓRSKA

KRYPTOGRAFIA W TEORII I PRAKTYCE STINSON DOUGLAS NOWA

dodaj do przechowalni

dodaj do przechowalni

Opis

Opis

KRYPTOGRAFIA W TEORII I PRAKTYCE STINSON DOUGLAS NOWA

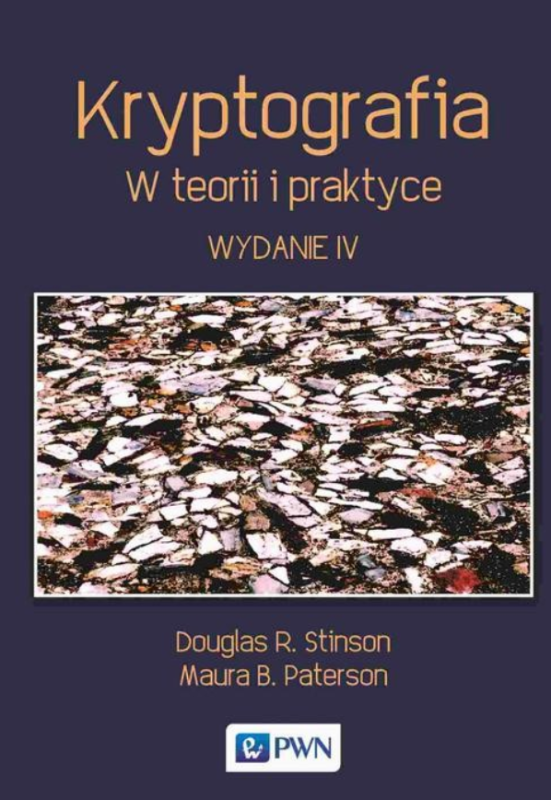

Książka Kryptografia. W teorii i praktyce jest uznawana w świecie za jeden z najlepszych podręczników do kryptografii. Publikacja składa się z trzech części.

Pierwsza obejmuje kryptografię klasyczną, z tajnym kluczem, zwaną symetryczną. Autor omawia w niej szyfry strumieniowe i elementy teorii informacji Shanonna. Szczegółowo opisuje i analizuje algorytm szyfru symetrycznego DES.

Druga część jest poświęcona kryptografii z kluczem publicznym, zwanej asymetryczną. Autor omawia tu algorytm RSA, kryptosystem ElGamala wraz z jego realizacją na krzywych eliptycznych, schematy podpisu cyfrowego (w tym DSS), funkcje skrótu oraz algorytmy dystrybucji kluczy, algorytmy uwierzytelniania i algorytmy dzielenia sekretów. Trzecia część obejmuje bardziej złożone zagadnienia. Autor opisuje kody uwierzytelniania, dzielenie sekretów, problemy dotyczące generowania liczb pseudolosowych i protokoły o wiedzy zerowej. Wszystkie zagadnienia są zilustrowane przykładami obliczeniowymi, a kryptosystemy są omówione zgodnie z przyjętym ogólnie schematem: metoda szyfrowania ? metoda odszyfrowania ? znane metody ataku.

Książka jest przeznaczona dla studentów informatyki, matematyki, szyfrantów, osób zajmujących się zawodowo ochroną informacji.